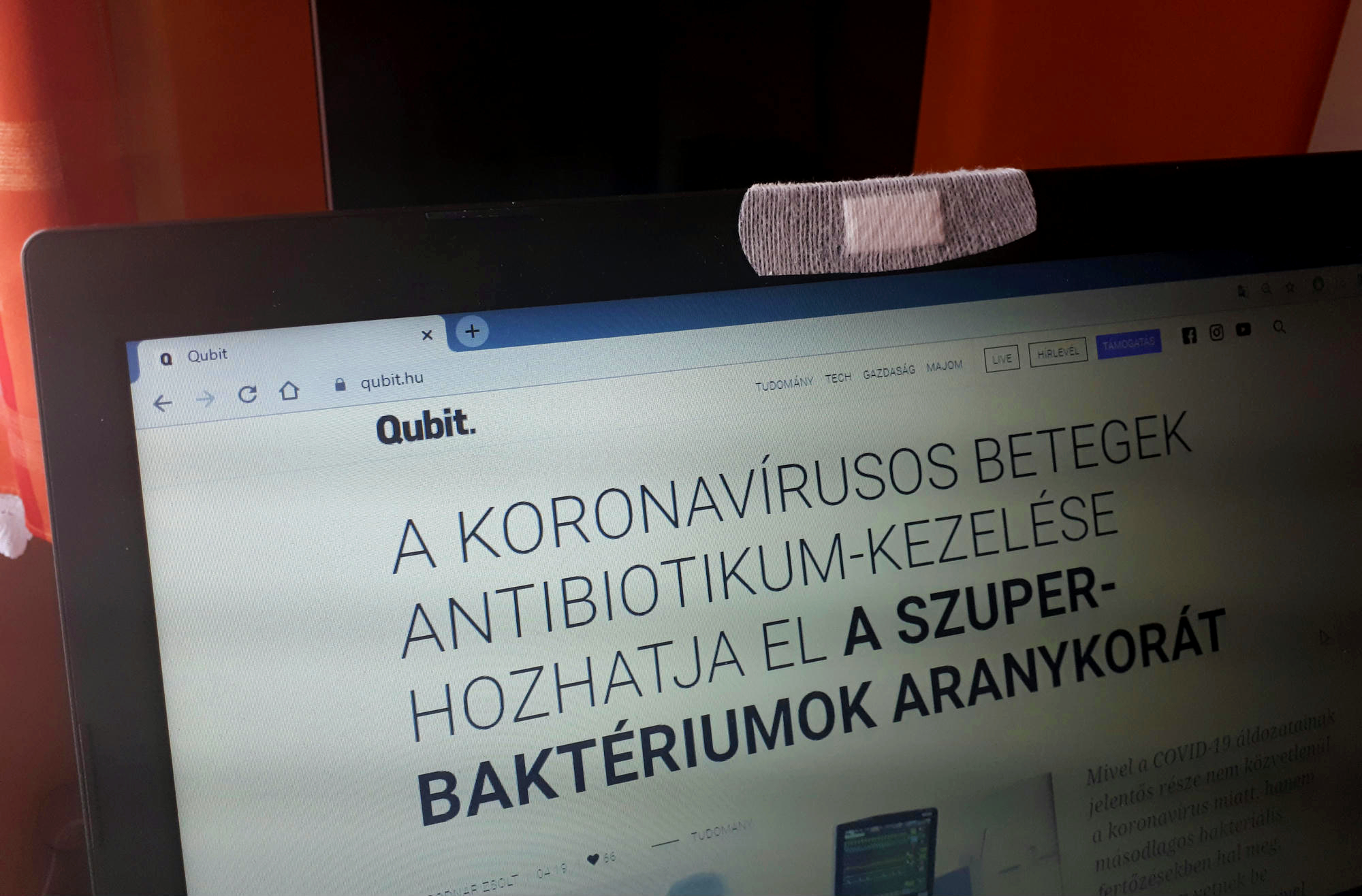

És te már eltakartad a laptopod kameráját? Miért nem?

A járvány alatt a korábbi időszakokhoz képest sokkal többen használják kapcsolattartásra az olyan videocset-alkalmazásokat, mint a Skype, a Zoom vagy akár a Facebook Messenger vonatkozó funkciója. A laptopok és PC-k webkamerájához és a számítógép mikrofonjához eddig is könnyen hozzá tudtak férni a hekkerek, de biztonsági szakértők most arra figyelmeztetnek, hogy a megnövekedett forgalomban természetesen ez a veszélyforrás is szélesebb réteget érint.

Az angol camfecting kifejezés arra a népszerű támadási módszerre utal, amikor a hekkerek úgy kapcsolják be távolról egy számítógép webkameráját, hogy az aktivitást jelző fényt kiiktatják, így a felhasználó tudta nélkül képesek hozzáférni annak képéhez. Mivel az egyre okosabb otthonokban ma már gyakran több számítógép, laptop, mobiltelefon, biztonsági kamera és más eszköz is lehet egy hálózaton, a hekkereknek sosem volt lehetőségük ennyi vizuális információhoz hozzáférni.

Sok esetben nem is kell nagy erőfeszítéseket tenni a támadóknak, hogy feltörjék egy-egy kamera képét: egy tavaly szeptemberi kutatás során 15 ezer olyan biztonsági és webkamerát azonosítottak a világ számos pontján, amelyet a számítógép IP-címén keresztül végzett egyszerű műveletekkel fel lehet törni. Ezek általában olyan esetekben könnyen hozzáférhetők a hekkerek számára, amikor a felhasználók semmilyen extra védelmet, tűzfalat vagy kártevőirtó szolgáltatást nem vesznek igénybe a rendszer telepítése után.

Bár az emberek leginkább attól félnek, hogy a támadók által a webkamerán keresztül készített privát képeiket és videóikat nyilvánosságra hozzák, az ezzel kapcsolatos zsarolások viszonylag ritkák. Sokkal valószínűbb, hogy a kiberbűnözők úgy próbálnak pénzt kicsikarni a felhasználóktól, hogy egyszerűen (általában emailen keresztül) elhitetik velük a kompromittáló felvételek létezését, állításukat korábbi, másoktól származó privát képek és videók prezentálásával alátámasztva.

Az ausztráliai Edith Cowan Egyetem biztonságtudományi szakértője a Conversationben azt írja, hogy a legtöbb webkamerás támadás nem véletlenszerű, hanem valamilyen céges vagy titkosszolgálati adatgyűjtő akció része.

Az ilyen támadások egyik legelterjedtebb technikája a távoli adminisztrációs eszközök (RAT) használata. Ennek egy trójai vírus formájában lehet áldozatul esni, ami azt jelenti, hogy nemcsak a webkamerához, hanem az egész számítógéphez, így bármilyen fotóhoz, fájlhoz, személyes adathoz hozzáférhet a támadó. Ezeket az eszközöket, amelyeket emailen és pendrive-on keresztül is lehet telepíteni a kívánt gépre, az internet sötét bugyraiban 40 dollárért árultak néhány éve, és egyszerű Youtube-videókból meg lehetett tanulni a kezelésüket.

A biztonsági szakértők ezért a megfelelő kiberhigiénia gyakorlását javasolják a felhasználóknak. Ide tartozik a webkamera leragasztása valamilyen ragasztószalaggal vagy akár sebtapasszal; a számítógép kikapcsolása alvó állapotba helyezés helyett; a biztonságos jelszavak beállítása és titokban tartása; a gyanús emailektől és linkektől való tartózkodás; és persze a munkahelyi környezetben alapvető, otthon mégis elhanyagolt tűzfalak, vírusirtók és más védelmi szolgáltatások használata.

Nagyon súlyos biztonsági problémák vannak a Zoommal, amit most a fél világ kénytelen használni

Amerika első számú videókonferencia-szolgáltatója néhány nap alatt otthonok millióiba nyert bebocsátást. Az alkalmazás felhasználóbarát, viszont cserébe kifejezetten könnyen hekkelhető, ráadásul a cég nem mond igazat a titkosításról.

Egy járvány, ami felzabálja a magánéletedet

Mennyit segített vagy rontott a történteken az információs társadalom korát jellemző totális megfigyelés? Mik lesznek a megfigyelés rendkívüli helyzetre alkalmazott, örökre velünk maradó megoldásai?

Így áll a techbiznisz a járványkorszak hajnalán

Hogyan vizsgáznak a globális járvány idején a kriptopénzek és a hakniszektor? Mit érzünk az internet iránt most, hogy azért omlik össze minden, mert kedvenc sorozatunkat nézzük? Vagy nem is omlik össze minden? Drótos/fótos trendriport a tech világából.